Topologię sieci dzielimy na fizyczną, która określa, w jaki sposób urządzenia są ze sobą połączone oraz logiczną opisującą, w jaki sposób przesyłane są dane pomiędzy urządzeniami. Każda, nawet najmniejsza sieć komputerowa, posiada topologię fizyczną oraz logiczną, które to definiują sposób połączenia urządzeń oraz to, w jaki sposób przesyłane są dane.

Topologia fizyczna opisuje sposoby fizycznej realizacji sieci komputerowej, jej układu przewodów, medium transmisyjnych. Poza połączeniem fizycznym hostów i ustaleniem standardu komunikacji, topologia fizyczna zapewnia bezbłędną transmisję danych. Topologia fizyczna jest ściśle powiązana z topologią logiczną np. koncentratory, hosty.

1. Magistrala (Bus)

2. Pierścienia (Ring)

3. Gwiazdy (Star)

Są to topologie podstawowe, które stanowią podstawę do budowania w dużych sieciach topologii rozszerzonej gwiazdy oraz siatki.

Topologia magistrali charakteryzuje się tym, że wszystkie urządzenia podłącza się do wspólnego medium transmisyjnego. Powszechnie stosowanym w tej topologii medium transmisyjnym był kabel koncentryczny. Jedną z wad tej topologii, była niewielką przepustowość (maksymalnie do 10 Mb/s).

Topologia ta stosowana była do budowy lokalnych sieci komputerowych. Celowo używam tutaj słowa "była", ponieważ nie jest już powszechnie stosowana. Poza niską przepustowością, charakteryzowała ją również duża podatność na awarię sieci. W momencie przerwania kabla koncentrycznego cała sieć przestawała działać. Niewątpliwą zaletą w zastosowaniu tej topologii był niewielki koszt jej wdrożenia, ponieważ nie trzeba było stosować setek metrów kabla ani żadnych urządzeń pośredniczących.

Poszczególne elementy są połączone ze sobą linią, a dodatkowo połączone zostały elementy graniczne tworząc zamknięty pierścień.

Ponadto można wykorzystać różne media transmisyjne, począwszy od kabla koncentrycznego, po skrętkę miedzianą, aż do kabli światłowodowych. Wadą tego rodzaju topologii jest fakt, iż przerwanie medium lub awaria jednego z komputerów powoduje przerwę w działaniu całej sieci. Aby temu zapobiec stosuje się tzw. podwójny pierścień, czyli podwaja się liczbę połączeń pomiędzy urządzeniami. Wówczas taką topologię nazywa się topologią podwójnego pierścienia.

elementy końcowe są podłączone do jednego punktu centralnego, koncentratora (koncentrator tworzy fizyczną topologię gwiazdy, ale logicznie jest to magistrala) lub przełącznika. Stosowana do łączenia urządzeń za pomocą skrętki lub kabla światłowodowego. Poszczególne kable są używane do połączenia z siecią dokładnie jednego elementu końcowego.

Topologia logiczna opisuje sposoby komunikowania się hostów za pomocą urządzeń topologii fizycznej.

1. Punkt-punkt

2. Przekazywania żetonu

3. Wielodostępowa (ethernet)

W topologii typu punkt-punkt dane przesyłane są tylko od jednego urządzenia do drugiego. Urządzenia te mogą być podłączone ze sobą bezpośrednio, np. komputer z przełącznikiem, jak również pośrednio, na duże odległości, z wykorzystaniem urządzeń pośredniczących, czego przykładem może być połączenie ze sobą dwóch ruterów oddalonych od siebie o wiele kilometrów.

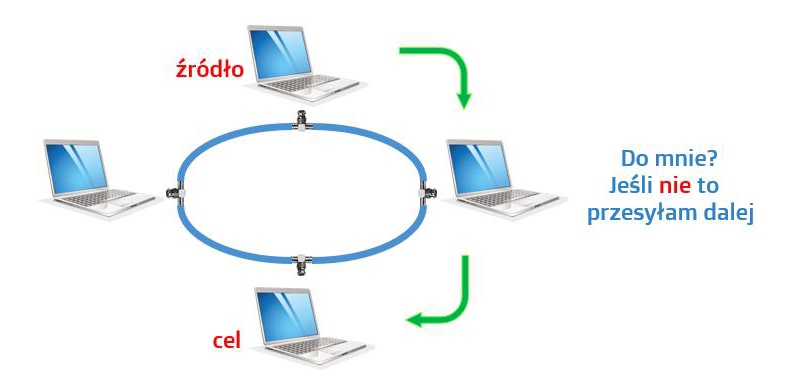

W topologii przekazywania żetonu, dane przekazywane są kolejno do urządzeń połączonych w sieć. Urządzenie, które otrzyma porcję danych, analizuje czy są one kierowane do niego czy też nie. Jeśli dane nie są do niego adresowane, przekazuje je dalej, do sąsiedniego urządzenia. W taki sposób, dane przesyłane są przez wszystkie urządzenia występujące pomiędzy urządzeniem źródłowym, a docelowym.

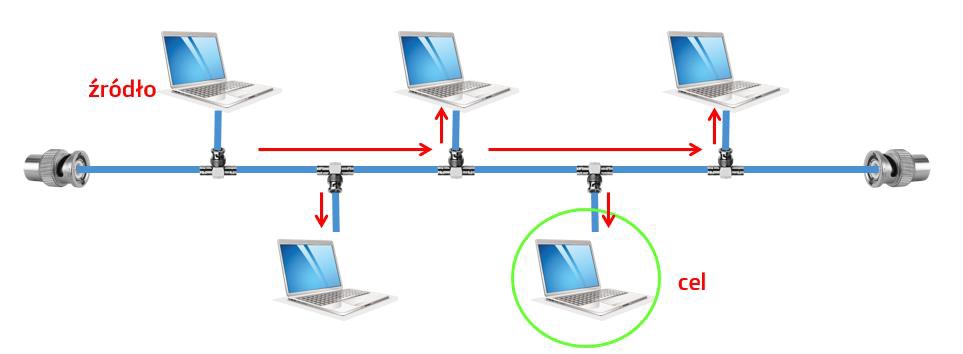

Topologia wielodostępowa (czasami zwana również logiczną topologią rozgłaszania lub magistrali) umożliwia komunikację urządzeń w sieci poprzez jedno fizyczne medium transmisyjne. Najczęściej stosowana była wspólnie z fizyczną topologią magistrali oraz gwiazdy na wczesnym etapie jej rozwoju, kiedy to stosowano jeszcze koncentratory jako punkty dostępowe do sieci.

Każde urządzenie w tej topologii widzi dane przesyłane przez sieć ponieważ są one przesyłane do wszystkich urządzeń, ale tylko konkretne urządzenie, do którego dane są adresowane je interpretuje. W związku z tym, że urządzenia w sieci korzystają ze wspólnego medium, konieczne było wprowadzenie mechanizmów kontrolujących dostęp do tego medium, te mechanizmy to: CSMA/CD, CSMA/CA oraz Token-Passing.